Технологии виртуализации: вчера, сегодня, завтра

Сергей Озеров, Александр Карабуто"Экспресс Электроника"

| Начало |

Виртуализация сегодня и завтра: Intel VT и AMD «Pacifica»

Что же сделала Intel? Довольно нетривиальную, хотя и напрашивающуюся вещь. Разработчик архитектуры IA-32 попросту ввела в своих процессорах специальный «режим выполнения виртуальной машины» (Virtual Machine eXecution mode, VMX), предназначенный специально для виртуализационного ПО (Virtual Machine Manager, VMM), и определила для этого режима несколько ключевых «виртуализационных» инструкций, таких как, к примеру, «создать виртуальный компьютер» и «запустить виртуальный компьютер». Собственно этот самый «виртуальный компьютер» в VT-x описывается специальной структурой под названием VMCS (Virtual Machine Control Structure) и по сути своей является небольшим участком физической оперативной памяти, хранящим минимально необходимые данные для запуска гостевой операционной системы, а также данные, необходимые для безопасного выхода из режима работы гостевой ОС, и некоторые настройки, относящиеся к управлению этой виртуальной машиной.

Программист практически вручную создаёт эту структуру, полностью описывающую необходимый ему виртуальный компьютер и его свойства, после чего «загружает» её в специальный аппаратный регистр «текущей виртуальной машины». Затем программист может «запустить» свежесозданную виртуальную машину специальной инструкцией.

Схема 7. Виртуализация с использованием VT-x.

Запущенная виртуальная машина работает на обычных аппаратных ресурсах компьютера (указанных VMM в описании виртуальной машины) и для запущенного на ней программного обеспечения практически ничем не отличается от обычной «физической» машины. Но в отличие от «обычного» режима, в эту виртуальную машину можно вставлять сколь угодно много «закладок», которые будут прерывать её исполнение, передавая управление обратно к VMM, который будет вручную имитировать то или иное событие, или выполнение той или иной инструкции. Какие именно события будут перебрасываться для «ручной обработки» VMM, определяется только самим программистом, но их в любом случае даже больше, чем необходимо для реализации сколь угодно сложной виртуальной машины, вплоть до точной имитации совершенно другого процессора. К примеру, проблемная в обычном случае операция чтения-записи регистра CR3 в VT-x попросту приведёт к тому, что процессор на секундочку приостановит гостевую ОС, вызовет VMM, который программно сымитирует результат её выполнения (не выполняя настоящую инструкцию MOV to/from CR3 с аппаратным регистром, а подменив её чтением-записью обычного кусочка оперативной памяти), после чего возобновит выполнение гостевой ОС, которая «подвоха» даже не ощутит.

При желании можно даже вручную «подкручивать» счётчик тактов процессора и показания системного таймера, чтобы у гостевой ОС не возникло ненужных сомнений, по поводу того, с чего это вдруг некоторые инструкции на данном «процессоре» выполняются так долго. Можно даже попробовать один-в-один сымитировать AMD Athlon XP на Intel Pentium 4 - так, что программное обеспечение «гостевой» операционной системы не будет и догадываться о подмене. Правда, если быть совсем точным, то поскольку Pentium 4 не поддерживает набор инструкций AMD 3Dnow!, а технология VT-x не позволяет перехватывать ошибки типа «неизвестная инструкция» (Invalid Opcode), то сымитировать поддержку 3Dnow! на P4 невозможно. Но 3Dnow! всё равно сегодня практически не используется, а во всём остальном (скажем, во всём том, что рапортует о процессоре стандартная инструкция CPUID), имитируемый компьютер будет вести себя точно как AMD Athlon XP, так что подавляющее большинство ПО на «уловку» поддастся.

Вот и вся технология виртуализации VT-x - мы просто переводим наш процессор в такой режим, когда он перехватывает некоторые (определенные нами) события и передаёт их в специальную программу - менеджер виртуальной машины. И никакой сложной бинарной трансляции!

Всего в VT-x десять новых инструкций:

- VMXON и VMXOFF включают и выключают режим VMX.

- VMWRITE позволяет программисту записывать данные в структуру VMCS, описывающую виртуальную машину; VMREAD - аналогично читать данные из VMCS. Собственно формат структуры VMCS официально неизвестен, и каким образом и что там, вообще говоря, сохраняется - одна Intel знает. Заметим, также, что сама структура VMCS относительно невелика по размерам (единицы килобайт) и не хранит в себе, к примеру, данных о виртуальной памяти, образующей физическую память «виртуального компьютера», - эти данные менеджер VMM поддерживает (загружает и сохраняет) для виртуальных машин самостоятельно.

- VMPTRLD позволяет выбрать текущую виртуальную машину (указатель на VMCS). VMPTRST, аналогично, сохранить указатель на текущую виртуальную машину.

- VMLAUNCH позволяет запустить выбранную виртуальную машину (описывающуюся ранее установленным указателем на корректную текущую VMCS).

- Исполнение кода работающей виртуальной машины прерывает либо наступление указанного в VMCS события (внешнего прерывания, попытки выполнить ту или иную инструкцию), либо выполнение инструкции VMCALL (если она разрешена в настройках VMCS).

- VMRESUME позволяет продолжить прерванное событием выполнение кода на виртуальной машине.

- VMCLEAR используется для инициализации пустой структуры VMCS и для перевода выбранной виртуальной машины в «остановленное» состояние (с сохранением данных VMCS).

Схема 8. Набор инструкций VT-x

Доступ к инструкциям VT-x по умолчанию заблокирован; для их включения требуется «включить» бит 4 в четвёртом контрольном регистре процессора (CR4.VMXE=1) и «включить» биты 0 и 2 в MSR-регистре 3Ah. На виртуальной машине, эмулируемой с помощью VT-x, можно замаскировать поддержку VT-x, сообщаемую инструкцией CPUID, и принудительно заблокировать любую возможность использования в виртуальной машине инструкций данного семейства. С учётом возможностей по маскировке времени исполнения инструкций на виртуальной машине это означает, что можно добиться того, что выполняющееся на виртуальной машине программное обеспечение ни при каких условиях не сможет догадаться о том, что работает не на реальном компьютере, а на виртуальной машине.

Технология Intel VT уже вышла на рынок - в продаже есть как настольные, так и серверные процессоры, официально ее поддерживающие. Перечень процессоров Intel с поддержкой VT постоянно пополняется, и вы без труда сможете найти его на сайте Intel вместе с популярным описанием самой технологии. Корпорация для популяризации этого своего решения любит устраивать живые демонстрации возможностей технологии виртуализации, когда сперва «типичный профессионал» сидит рядом с четырьмя системными блоками (выкрашенными для наглядности в разный цвет), один из которых считает профессиональную задачу, на другой выполняется офисная работа, третий «крутит» небольшой сервер, четвертый занимается обслуживанием и антивирусной проверкой (все - под разными ОС). И каждую из этих систем можно независимо «подвесить», «заразить» или перезагрузить, в то время как остальные продолжают свою деятельность. И кульминацией этой демонстрации становится момент, когда открываются крышки этих системных блоков, а под ними - пусто. Рядом же стоит обычный «неприметный» системный блок (для наглядности выкрашенный в эти же 4 цвета - в полосочку), который один и выполняет всю описанную выше работу - под управлением Intel VT с аппаратной поддержкой и несколькими одновременно работающими ОС. На неискушенных пользователей такая демонстрация оказывает большое впечатление.

Технология Intel VT в действии

Вместо нескольких системных блоков с различными ОС работает один

Другой, более «бытовой» демонстраций Intel VT обычно выступает домашний мультимедийный компьютер, который одновременно обслуживает несколько независимых пользователей: например, папа работает с почтой, мама смотрит фильм, а дитё - да, играет или слушает музыку. Папа закончил и выключил свою систему (или система сына во время игры подвисла и пошла на перезагрузку), но при этом остальные пользователи продолжают работу/развлечение, как ни в чем не бывало. Наконец, принципы виртуализации используются и в некоторых «профильных» решениях для определенных регионов рынка. Например, в знаменитом «китайском» домашнем концепт-ПК от Intel, который легким поворотом ключика может переводиться из режима работы обычной пользовательской ОС в специальный обучающий режим с графическим сенсорным экраном, предназначенный только для просторы освоения иероглифического письма. При этом текущее состояние обычной ОС полностью сохраняется, и к нему можно легко вернуться обратным поворотом ключика.

В общем, простор для применимости технологий виртуализации на работе и в быту есть, и вопрос его грамотного использования с новейшими процессорами Intel теперь ложится на плечи соответствующего программного обеспечения, которое пока что не получило широкого распространения. Хотя, будем надеяться, скоро его все же получит.

Виртуализация завтра: AMD Secure Virtual Machine «Pacifica»

С AMD ситуация еще интереснее: в 2005 году эта компания сильно удивила мировую общественность, выпустив свою технологию виртуализации, абсолютно несовместимую с технологией, предложенной Intel. Вот так вот! Раньше процессоры Intel и AMD работали на одних и тех же материнских платах, затем стали работать на разных, затем потребовали разных типов оперативной памяти, а теперь вот - и разного программного обеспечения. Можете даже не пытаться установить виртуализационный софт «для Intel» на процессоры AMD - там нет ничего даже близко похожего.

Правда, с другой стороны, решение AMD совершеннее и современнее. А несовместимость подходов проявляется лишь в относительно небольшой части кода модуля VMM (любые операционные системы и обычное ПО, естественно, будут по-прежнему одинаково хорошо работать на процессорах и Intel, и AMD). Но - тем не менее.

Давайте на минутку вернёмся к Intel и посмотрим на то, какой подход был положен в основу идеологии VT-x. У нас есть некая «базовая» операционная система, в которой пользователь запускает приложение типа VMWare Workstation или Microsoft VirtualPC, а уж это приложение при желании может подкрутить что-то в процессоре, включить режим виртуализации, создать специальный модуль по управлению виртуальными машинами, создать виртуальные машины, и запустить на них какие-то «гостевые» операционные системы со своими приложениями. При этом «режим VMX» не является чем-то сильно особенным и запущенный в этом режиме код никакими особенными привилегиями не обладает. Фактически это просто обычное приложение (или драйвер), запущенное на процессоре и обладающее лишней парой флажков, записанных глубоко в служебных регистрах процессора.

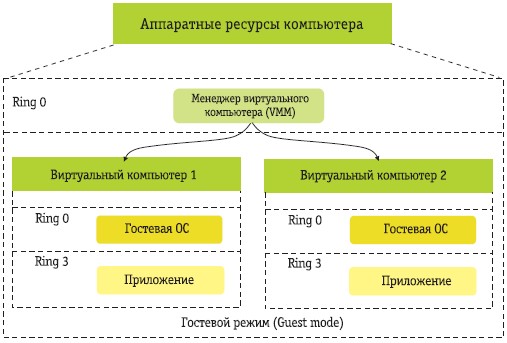

У AMD подход принципиально другой, более простой и наглядный. Начинается он тоже с менеджера виртуальных машин VMM, да только вот менеджер тот на интеловский аналог абсолютно не походит. У Intel VMM - это некое очень хитрое приложение обычной операционной системы, которое может быть запущено даже из кольца обычного приоритета. У AMD - это системный код, работающий на более низком уровне, чем сама операционная система, и запускаемый исключительно из системного Ring 0. Модуль VMM в Pacifica фактически выполняет роль ядра некоторой «базовой» операционной системы, и только этот код в Pacifica работает с собственно физическим оборудованием. Все «обычные» операционные системы в подходе AMD - гостевые и работающие с виртуальными машинами, которые для них создаёт VMM. Оцените всю прелесть решения: у Intel модуль VMM в поте лица занимается «фальсификацией» кучи разных событий, выбиваясь из сил, лишь бы сделать вид, что гостевая ОС работает с реальным «железом». У AMD модуль VMM попросту один-единственный раз создаёт виртуальную машину, переключается в «гостевой режим» - и запущенный в этой гостевой машине код работает со свежесозданной виртуальной машиной в практически полностью автономном режиме, без какого-либо вмешательства VMM.

Схема 9. Виртуализация с AMD Pacifica

Еще одна интересная особенность Pacifica - это специальный защищенный режим запуска VMM. При желании на компьютере с процессором, поддерживающим данную технологию, можно сделать так, чтобы при старте компьютер на аппаратном уровне проверил цифровую подпись к VMM. Проще говоря, можно «зашить» в компьютер такую программу, что на нём принципиально невозможно будет запустить неподписанные доверенным источником модули VMM. А сами модули от этого «доверенного источника», в свою очередь могут проверить цифровую подпись у запускаемых ими операционных систем; операционные системы - проверять цифровую подпись у запускаемых приложений, и так далее, до сколь угодно высоких степеней контроля того, что именно запущено на компьютере.

Из просто-таки напрашивающихся примеров - можно, к примеру, будет создать такой компьютер, на котором будут запускаться только лицензионные операционные системы производства Microsoft без единого байта «чужих» изменений со стороны любителей халявного ПО. Вернее сказать, запускать на этом компьютере, при желании (скажем, после перепрошивки BIOS) можно будет, конечно, всё что угодно, но при этом в процессоре не взведётся специальный «бит безопасности», легко проверяемый абсолютно любым приложением, и с подобным «не прошедшим проверку» компьютером, к примеру, может отказаться работать какое-нибудь ПО. Для обычного пользователя, боюсь, подобная возможность выльется в очередную кучу проблем с копирайтом и свободным софтом, однако для корпоративных пользователей поддержка «безопасного режима» может оказаться жизненно важной, поскольку позволяет гарантировать безопасность среды, в которой запускается корпоративное приложение. Проверил «безопасный флаг» - значит компьютер гарантированно «чистый», «проверенный». Нет этого флага - значит, в системе что-то изменилось: поменяли часть «железа» (поменяли клавиатуру, на содержащую «жучок»; добавили шпионскую PCI-плату, собирающую информацию о ПО; поставили чужую сетевую карту; посадили в систему «руткит» и так далее). Кроме того, в защищенном режиме процессор может автоматически уничтожать не используемые более данные из памяти (в частности, при перезагрузках системы), гарантируя отсутствие утечек «мусора», остающегося после работы приложений в «чужие» руки. А поскольку повышенная безопасность - одно из основных применений будущих технологий виртуализации, то это еще один огромный плюс технологии AMD.

Впрочем, справедливости ради, нужно отметить, что у Intel разрабатывается (уже в течение нескольких лет) собственная технология аппаратной безопасности под названием LaGrande, которая умеет очень многое и даже более готова к выходу на рынок, чем Pacifica. Так что, вполне возможно, что связка Intel VT+LaGrande окажется не менее функционально привлекательной, чем AMD Pacifica. А уж в умении Intel устроить грамотный и широкомасштабный маркетинг своим продуктам сомневаться не приходится.

Само по себе функционирование VMM у AMD очень напоминает функционирование VMM в технологии Intel: VMM с помощью специальных инструкций подготавливает специальные управляющие структуры, описывающие виртуальные компьютеры, «запускает» эти структуры на исполнение и перехватывает выбранные события, там происходящие, подменяя их «ручной» работой. Главное отличие - это объем и тип выполняемой работы. У AMD нет необходимости заниматься сложнейшим менеджментом памяти с подставными таблицами трансляции и синхронизацией этих таблиц с настоящими; нет необходимости в перехвате связанных с этими таблицами трансляции событий. Нужно перехватывать и обрабатывать только некоторые внешние события (скажем, прерывание от таймера, чтобы переключаясь между гостевыми операционными системами создавать иллюзию их одновременной работы; или прерывание от клавиатуры - переключаться между гостевыми ОС по нажатию определенной комбинации клавиш). Да и то, при желании в Pacifica можно попросту «напрямую» подключить выбранные устройства в гостевых операционных системах к физическим ресурсам (в VT-x, для сравнения, любое обращение гостевой ОС к портам ввода-вывода принудительно перехватывается модулем VMM).

Есть и другие особенности, позволяющие минимизировать количество ненужных переключений от гостевой ОС к VMM и обратно, переложив соответствующие проверки на аппаратное обеспечение. А если и приходится всё же переключаться между гостевой ОС, VMM, и другой гостевой ОС - то, опять же по контрасту с VT-x, это переключение происходит крайне быстро, с очень ограниченной необходимостью в сохранении контекста и полным отсутствием необходимости сброса, к примеру, буфера TLB, который обычно при переключении между разными таблицами трансляции приходится полностью очищать. Естественно, что набор перехватываемых событий и возможности «фальсификации» всего и вся ничуть у Pacifica не уже, чем у VT-x; однако настройка что перехватывать, а что нет - гораздо гибче (в VT-x многое перехватывается безусловно; в Pacifica можно отключить практически любой перехват). Даже не знаем, к чему придраться, - вряд ли можно было придумать нечто большее по функциональности, удобное в использовании, и столь быстродействующее.

Набор инструкций Pacifica столь же прост и изящен, как и само решение AMD:

- Команда VMRUN переключает выполнение на выбранную виртуальную машину.

- Из виртуальной машины управление возвращается либо по перехвату одного из указанного в настройках виртуальной машины событий, либо при вызове специальной инструкции VMMCALL (если последняя разрешена настройками).

- Информация о виртуальной машине хранится в специальной структуре данных VMCB (Virtual Machine Control Block) известного формата. VMM работает с данной структурой напрямую, вручную изменяя при необходимости соответствующие поля (в отличие от VT-x, где формат аналогичной структуры VMCS официально неизвестен и для работы с VMCS используются специальные инструкции VMREAD и VMWRITE). На всякий случай еще раз напомним, что сама эта структура относительно невелика и описывает только состояние процессора виртуальной машины, а виртуальную память и состояние виртуальных устройств этой машины VMM должна обслуживать самостоятельно.

- Самые необходимые операции по переключению контекста при переходах VMM к гостевой ОС и обратно выполняются полностью автоматически. Однако, чтобы не совершать лишних действий, сохраняется и загружается действительно только самое необходимое, и при необходимости каких-либо сложных действий или переключения на другую гостевую ОС, «дополнительные» операции сохранения состояния процессора в VMCB и обратной загрузки выполняются инструкциями VMLOAD и VMSAVE.

- Инструкция SKINIT позволяет начать загрузку процессора в «безопасном режиме», на аппаратном уровне гарантировав соответствие загрузчика (до 64 Кбайт кода) указанной в аппаратуре (в модуле TPM) цифровой подписи

Пять инструкций. Против десяти в куда более сложном и менее функциональном VT-x. Ну как еще выразить восхищение архитекторами наборов инструкций AMD? Правда, к «пяти базовым» для полного раскрытия возможностей Pacifica можно еще использовать «тактические» три инструкции, позволяющие дополнительно ускорить скорость работы Pacifica:

- STGI, CLGI - управляют схемой перехвата прерываний в Pacifica (включают-выключают «глобальный перехват прерываний»).

- INVLPGA - сбрасывает TLB, но не целиком, а только те записи TLB, которые относятся к конкретной гостевой ОС (или к VMM).

Схема 10. Набор инструкций Pacifica

Как и в случае с VT-x, для того, чтобы получить доступ к новым инструкциям, программному обеспечению нужно эти инструкции разблокировать (установить 12-й бит регистра EFER MSR, отныне известный как EFER.SVME). При желании в Pacifica можно отключить все её продвинутые функции, вплоть до отключения двойной трансляции виртуальных адресов, что позволяет максимально приблизить (хотя и не до конца) схемы использования к VT-x.

В целом решение AMD явно охватывает всю мыслимую область применимости решения Intel, но изящнее, быстрее и проще в использовании; а главное - обеспечивает более чем достаточный запас прочности для того, чтобы считаться полноценным виртуализационным решением будущего. Тем более что соответствующие процессоры должны появиться уже совсем скоро - в первом квартале 2006 года.

Интересно, что на последнем московском Intel Developer Forum (прошедшем в октябре 2005 года) в докладах совершенно неожиданно прозвучали всё те же знакомые «двойные таблицы трансляции», «защита DMA» и прочие характерные функции Pacifica, рекламировавшиеся как... второе поколение систем виртуализации Intel. К первому, естественно, относилась «закрывающая дыры x86» технология VT-x. Честно говоря, сам московский IDF с нашей субъективной точки зрения, оказался в плане информации по виртуализации крайне скуп, а уровень «познаний» заменявших своих иностранных коллег сотрудников, выступавших с докладами порой просто шокировал - они были не в состоянии отвечать на задаваемые им из зала неспециалистами вопросы! Но позднее замечательнейший человек - Всеволод Предтеченский, в одиночку заменяющий всех остальных технических специалистов российского отделения Intel - в личной беседе пояснил, что этим самым «вторым поколением» должна стать давным-давно анонсированная «технология безопасности» LaGrande (а вернее, то, во что этот проект превратился к настоящему времени), которая вберёт в себя не только новейшие технологии виртуализации (о которых мы поговорим в последней части), но и сложные системы обеспечения гарантированной безопасности (вплоть до шифрования передаваемых по USB данных мышкой).

Другие подходы к виртуализации. Виртуальная машина Xen

Проект Xen (произносится как «Зен») - пожалуй, самый динамично развивающийся и современный пакет виртуализационного ПО, яркий пример того, на что, при соответствующей поддержке, способно сообщество Open Source. Начатый Кэмбриджским университетом как открытая реализация относительно несложной технологии паравиртуализации, Xen вскоре стал одним из наиболее популярных виртуализационных проектов, и получил богатейшую функциональность, включающую в себя систему обеспечения взаимной безопасности виртуальных машин, систему управления их ресурсами, систему обеспечения «гарантированного уровня обслуживания» (Quality of Service, QoS), систему «незаметной миграции» (за 50-300 мс возможно «перебросить» работающую виртуальную систему с одного физического компьютера на другой), и многое другое. Как и любое другое ПО, реализующее технологию паравиртуализации, Xen выступал в качестве прослойки между операционными системами и физическим оборудованием, и требовал, чтобы операционная система была адаптирована к работе не с реальным «железом», а с этой виртуализационной прослойкой. Соответствующие патчи, обеспечивающие необходимую поддержку для Xen со стороны операционной системы были разработаны для Linux, FreeBSD, NetBSD и экзотической Plan 9, и многие крупные вендоры включили эту поддержку, вместе с самим Xen, в свои дистрибутивы соответствующих операционных систем. И всё это - за два года, с 2003 по 2005 год!

Схема 11. Виртуальная машина Xen

Следующий этап развития проекта был связан с именем Intel, решившей использовать Xen в качестве основного «популяризатора» своей технологии виртуализации VT. Разработчики Intel дописали для Xen соответствующий модуль, обеспечивающий сопряжение на VT-совместимых процессорах произвольной ОС с внутренним интерфейсом Xen. Модуль был включен в общий проект, и таким образом Xen «неожиданно» обрёл способность работать с произвольными операционными системами - благо, что вся необходимая для этого инфраструктура в проекте уже присутствовала. AMD, тоже не осталась в стороне, от данного вопроса, и к настоящему моменту Xen получил экспериментальную поддержку и технологии аппаратной виртуализации Pacifica, еще не «включённой» ни в одном из продаваемых ныне процессоров AMD, но зато более современной и более удобной с точки зрения реализации. А поскольку «родительской» операционной системы для Xen не требуется, то вот так, в одночасье, из игрушки сообщества Open Source, этот проект превратился в бесплатный универсальный менеджер виртуальных машин для новейших процессоров AMD и Intel, пригодный для использования широким кругом пользователей. Скорее всего, благодаря активной поддержке обоих «грандов процессоростроения», именно Xen, а не продукция Microsoft или VMWare, ляжет в основу будущего стандарта на VMM и станет «традиционным выбором пользователей». К сожалению, случится это, похоже, в сравнительно отдалённом будущем, ибо установить, настроить, и заставить как-то работать Xen прямо сейчас сможет, боюсь, далеко не каждый даже довольно опытный пользователь.

Схема 12. XenSE: улучшение безопасности виртуальных систем

Технические характеристики Xen выглядят следующим образом: поддерживаются все специально адаптированные к Xen операционные системы, либо любые x86-совместимые операционные системы (Itanium-совместимые - в стадии бета-версии Xen) при наличии средств аппаратной поддержки виртуализации (Intel VT-x «Vanderpool» / AMD SVM «Pacifica»). На момент написания статьи (Xen 3) для установки Xen-а требовалось наличие работающей версии Linux с загрузчиком GRUB, а конфигурация проводилась ручной правкой конфигурационных файлов; причём Xen включал в себя самостоятельное ядро Linux, загружаемое в этой «родной» системе взамен основного, что, к примеру, могло потребовать перекомпиляции для этого ядра имеющихся в системе модулей LKM. Для дистрибутивов, в которые Xen изначально был включён, особой проблемы подобное своеобразие установки не создаст (в SuSe Linux Professional 10 управление Xen-ом было даже включено в графическую утилиту YAST Control Center), всем остальным - придётся дожидаться выхода соответствующих пригодных к использованию обычным пользователем пакетов. Правда, к сожалению, даже тогда всерьез запустить на платформе Xen операционную систему MS Windows удастся лишь с большим скрипом - предоставляемые Xen возможности по имитированию оборудования виртуального компьютера сегодня, мягко говоря, недоразвиты, а работать по сетевому протоколу из-под Linux с запущенной где-то там, в глубинах компьютера, MS Windows, доступной разве что в виде виртуального сетевого хоста, на котором из «железа» присутствует лишь жёсткий диск, процессор, оперативная память, да сетевая карточка, задача не из тривиальных. Юниксоида такой набор устроит вполне, «домашнего пользователя» - вряд ли.

Однако это вряд ли сильно помешает светлому будущему Xen: с драйверами Intel и AMD проекту наверняка поспособствуют, а появление удобного для конечного пользователя дистрибутива, устанавливаемого на «голую» или даже уже работающую машину - это лишь вопрос времени. Подождём ближе к концу 2006 года Xen версии 4?

Таблица 3. Поддерживаемые Xen операционные системы.

Эмуляторы виртуальных машин

Отдельная история - это системы, обеспечивающие полностью программную эмуляцию некого виртуального компьютера без привлечения его реальных аппаратных ресурсов. Наиболее ярким примером подобного эмулятора является небезызвестная Java, в которой программное обеспечение реализует для каждого Java-приложения стандартную виртуальную Java-машину, не имеющую абсолютно ничего общего с реальным аппаратным обеспечением и работающую с не имеющей альтернатив системой «машинных» команд - байт-кодом Java. Каждая инструкция из этого байт-кода (а там встречаются и весьма нетривиальные «экземпляры») «разбирается» программой-эмулятором вручную - эмулятор самостоятельно, без какой-либо аппаратной поддержки выполняет соответствующие инструкции действия с существующей (опять же, лишь в чисто программном виде) виртуальной машиной.

У эмуляторов очень много преимуществ. Реализуемые ими виртуальные машины могут быть сколь угодно сложны и, что важнее, принципиально отличаться от реальной физической машины, средствами которой они поддерживаются. Одно и то же Java-приложение может быть запущено практически на любом «железе»; эмулятор Spectrum позволяет выполнять приложения, написанные для процессора Z80 на процессорах архитектуры x86; и т.д. Классические виртуализаторы всего этого делать, увы, не позволяют, - запустить, скажем, на x86, приложение для MacOS (использующее архитектуру PowerPC) с их помощью принципиально невозможно.

Слабые места эмуляторов вполне очевидны: поскольку аппаратные ресурсы процессора задействуются очень опосредованно (где можно было бы обойтись одной машинной инструкцией, приходится выполнять от сотен до десятков тысяч машинных инструкций для исполнения одной инструкции эмулируемого кода), то и производительность подавляющего большинства эмуляторов просто катастрофически мала. Даже в Java, разработчики которого прекрасно предвидели данную ситуацию и использованием сложного байт-кода постарались свести возникающий переизбыток работы к минимуму (чем проще инструкция, тем заметнее время, затрачиваемое эмуляторов на её «декодирование» - определение, что эта инструкция означает), полностью избавиться от этих проблем, к сожалению, не удалось: «тяжелые» Java-приложения ощутимо «тормозят» и потребляют большое количество оперативной памяти.

Несколько раз предпринимались серьезные попытки исправить данное положение дел, отказавшись от исполнения кода «на лету», когда эмулятор последовательно, инструкция-за-инструкцией, транслирует программу, и перейдя к «динамической компиляции программ», когда программа, записанная в одной системе команд предварительно «переводится» в «родную» систему команд данного процессора, и уже затем, в виде полученного «родного» кода на этом процессоре исполняется. К примеру, разработанный Connectix, позднее купленной Microsoft, продукт Virtual PC for Macintosh позволял, за счёт подобного «перекомпилирования» приложений для операционных систем Microsoft, запускать эти приложения на компьютерах Apple Macintosh. А компания Transmeta в 1999 году даже выпустила совершенно уникальный процессор Crusoe (VLIW-архитектуры), который имитировал «видимость» x86-архитектуры при помощи специального полуаппаратного эмулятора, разработанного, к слову, с участием Линуса Торвальдса. А позднее Microsoft разработала на основе данного подхода и «усовершенствованную альтернативу» Java - технологию .Net, использующую для записи программ специальный «универсальный код» CIL (Common Intermediate Language), который по своей сути аналогичен псевдокоду, который генерируют в ходе своей работы современные компиляторы перед тем, как сконвертировать этот «абстрактный код» во вполне конкретные машинные инструкции.

Потенциально данный подход лишён всех «узких мест», связанных с недостаточной производительностью обычных эмуляторов, однако технология .Net до сих пор так и не получила обещанного распространения, а производительность Virtual PC for Macintosh, равно как и Transmeta Crusoe, оставляет желать лучшего.

Виртуализация послезавтра: виртуальный ввод-вывод

После всех комплиментов в адрес AMD Pacifica может показаться, что ничего принципиально более современного в технологиях виртуализации придумать невозможно. Но на самом деле это далеко не так.

Проведём небольшой мысленный эксперимент. У нас есть один компьютер с каким-то набором аппаратного обеспечения (которое, в сущности, сводится к процессору, оперативной памяти и средствам ввода-вывода). С памятью и процессором мы уже разобрались: они прекрасно виртуализуются, и потому предположим, что на этом «железе» работают сразу несколько операционных систем. А вот кто и как работает из этих операционных систем с «вводом-выводом»? Ну, допустим, разные жёсткие диски и логические разделы этих дисков мы еще как-нибудь разбросаем между разными ОС. А вот возьмём ту же видеокарту: какая из операционных систем с ней должна работать? Не передавать же её «по рукам», перебрасывая от одной ОС к другой, - ведь о присутствии «соседей», «подстраивающих» под себя видеокарту эти ОС могут даже и не подозревать!

Что делать? Единственное разумное решение - применить всё ту же виртуализацию к нашим аппаратным ресурсам. Вместо того чтобы работать с вполне конкретной видеокартой, гостевые ОС работают с некой её «имитацией», которую создаёт модуль VMM, синхронизирующий затем эту имитацию с реальной видеокартой. Но поскольку на действительно сложную имитацию сил программистов обычно не хватает, то и возможности «виртуальной» видеокарточки получаются соответствующие, образца эдак 1996 года в лучшем случае. Правда, менее «навороченные» устройства, к счастью, имитировать куда проще, так что в действительности ситуация далеко не так удручающа, как это может на первый взгляд показаться, однако же своего разрешения она, безусловно, всё-таки требует. А называется это всё «виртуализацией ввода-вывода».

Сейчас, правда, трудно загадывать в будущее: когда мы задавали вопросы сотрудникам Intel, то выяснялось, что соответствующие проекты пока носят статус исследовательских, а уж намерений по созданию и продвижению каких-либо стандартов в этой области у них еще нет и в помине. Но можно рискнуть предположить, что развитие здесь пойдёт в сторону частичного переноса драйверов устройств из операционных систем в менеджеры виртуальных машин (VMM). Каждый такой драйвер будет предоставлять некий универсальный интерфейс ко всем возможностям видеокарты, учитывающий при этом существование многих «потребителей» этих возможностей; драйвера же уровня операционной системы будут просто предоставлять более высокоуровневый доступ к тем же функциям в терминах специфичной для данной операционной системы графической подсистемы (будь то Windows GDI с DirectX или X Window System с OpenGL). Благо, что на примере AMD Pacifica хорошо видно, что и «место» под драйвера рядом с VMM в системах «второго поколения» замечательно найдётся, и интерфейс между VMM и операционными системами (и даже прикладным ПО) можно сделать чрезвычайно удобным и быстродействующим (возможно даже более быстрым, чем традиционные системные вызовы). Сами же «устройства ввода-вывода» также обзаведутся специфическими аппаратными доработками, упрощающими возможности их одновременного использования несколькими операционными системами одновременно. Вероятно, появится и свой стандарт на VMM и «программный интерфейс» VMM, предоставляемыми ими расширенные возможности для обычных операционных систем. И, вполне возможно, что совсем недалёк тот день, когда на типовом компьютере будет установлен «винегрет» из пары версий Microsoft Windows, Linux, FreeBSD, Solaris, какого-нибудь популярного VMM с открытым кодом, и всё это многообразие будет превосходно, без сегодняшних проблем с драйверами для разных ОС, одновременно в полную силу работать.

Ну а в заключение нашего обзора технологий виртуализации приведем сводную таблицу характеристик и возможностей различных технологий.

Сравнительная таблица технологий виртуализации

| Начало |